Uno de los principales canales de comunicación para las empresas es el correo electrónico, lo que, desafortunadamente, lo convierte en uno de los principales objetivos de ciberamenazas como el phishing, la interceptación de datos y la suplantación de identidad.

El cifrado es la solución. Sin él, los correos electrónicos se transmiten como texto sin formato a través de internet, donde cualquiera puede robar información confidencial.

El protocolo SMTP es el mecanismo estándar para enviar correos electrónicos, pero no es seguro por defecto. Para proteger las comunicaciones por correo electrónico, el cifrado de conexiones SMTP es esencial.

En este artículo, aprenderás cómo funciona el cifrado de conexiones SMTP, la diferencia entre TLS y SSL, y las mejores prácticas para ayudarte a alcanzar la seguridad del correo electrónico.

¿Qué es SMTP y por qué necesita cifrado?

El SMTP es el protocolo que realiza el trabajo pesado cuando se trata de enrutar un correo electrónico desde el servidor de correo electrónico del remitente hasta la bandeja de entrada del destinatario.

Pero el SMTP solo se asegura de que los correos electrónicos se entreguen, no ofrece seguridad por defecto.

- El SMTP se basa en el modelo cliente-servidor, en el que el servidor de correo emisor es el cliente y el servidor de correo receptor es el servidor.

- Utiliza comandos y respuestas, como HELO, MAIL FROM y RCPT TO.

El protocolo simple de transferencia de correo (SMTP, por sus siglas en inglés) no tiene encriptación integrada de forma predeterminada, lo que significa que los atacantes pueden interceptar, alterar y falsificar los mensajes SMTP.

Para proteger este proceso, se utilizan mecanismos de encriptación como TLS (Transport Layer Security) y SSL (Secure Sockets Layer). El SMTP envía los correos electrónicos en texto plano de forma predeterminada, lo que supone su mayor desventaja, ya que es propenso a muchas amenazas de seguridad, como:

- Ataques de intermediario (MITM): Los ciberdelincuentes pueden interceptar tus correos electrónicos mientras están en tránsito, modificando o robando datos confidenciales.

- Espionaje: Los correos electrónicos sin cifrar son susceptibles de ser leídos por entidades no autorizadas. Esto se hace mediante la interceptación y sin utilizar un cifrado fuerte como SSL/TLS para proteger la comunicación entre el servidor y el cliente.

- Spoofing y phishing: Los adversarios utilizan un remitente auténtico, engañando al usuario para que revele información confidencial.

- Riesgos de cumplimiento normativo: Las comunicaciones por correo electrónico que incluyen datos personales o financieros están sujetas a cifrado según normativas como el RGPD, la HIPAA y la PCI-DSS.

Cómo funciona el cifrado de conexiones SMTP

Descripción general de TLS y SSL

SSL (obsoleto) se utilizaba inicialmente para proteger el tráfico de correo electrónico y web, pero SSL ha sido sustituido por TLS para el correo electrónico debido a vulnerabilidades de seguridad.

TLS (estándar actual) cifra las conexiones de correo electrónico y garantiza la integridad de los datos. Se emplea en las configuraciones de seguridad de correo electrónico modernas.

Ambos son protocolos criptográficos que cifran las transmisiones de correo electrónico, impidiendo el acceso no autorizado.

El proceso de cifrado SMTP sigue estos pasos:

- Un servidor de correo intenta establecer una conexión con otro servidor de correo.

- El servidor de envío confirma que el servidor del destinatario es compatible con STARTTLS (un comando que permite el cifrado).

- Si STARTTLS es compatible, la comunicación se cifra mediante TLS.

- TLS protege la conexión, lo que hace imposible interceptar el contenido del correo electrónico durante la transmisión.

La función de STARTTLS

STARTTLS es una extensión SMTP para actualizar una conexión de texto sin formato a una conexión cifrada mediante TLS. La mayoría de los proveedores de correo electrónico modernos lo admiten, como Google, Microsoft o Yahoo!

Sin STARTTLS, los correos electrónicos se envían en texto sin formato y pueden ser fácilmente interceptados por cualquier persona con acceso al nivel de red adecuado. Pero con STARTTLS, los correos electrónicos se cifran, lo que impide el acceso no autorizado.

Protocolos de cifrado de conexiones SMTP y mejores prácticas

Elige el protocolo de cifrado adecuado

- SSL 3.0 y TLS 1.0/1.1 están obsoletos y tienen debilidades conocidas.

- TLS 1.2 se utiliza ampliamente y ofrece un cifrado robusto.

- La última versión, TLS 1.3, aporta mejoras en seguridad y rendimiento.

Recomendación: Usa TLS 1.3 siempre que sea posible, pero TLS 1.2 sigue siendo seguro para la mayoría de los proveedores de correo electrónico.

Configura SMTP con cifrado

Si habilitas el cifrado TLS, los correos electrónicos enviados a través de Yahoo, Gmail y Microsoft estarán seguros durante la transmisión. Cada proveedor tiene configuraciones paso a paso que veremos a continuación:

1. Habilitar el cifrado TLS en Gmail

Gmail aplica automáticamente el cifrado TLS siempre que es posible, pero puedes asegurarte de que tus correos electrónicos entrantes y salientes estén protegidos comprobando tu configuración.

Para enviar correos electrónicos utilizando el servidor SMTP de Gmail con TLS:

- Servidor SMTP: smtp.gmail.com

- Puerto SMTP: 587 (TLS)

- Autenticación: Requerida

- Nombre de usuario: Tu dirección de Gmail

- Contraseña: La contraseña de tu cuenta de Google o la contraseña de la aplicación (si está habilitada la autenticación de dos factores)

Para comprobar si TLS funciona en Gmail:

- Abre Gmail y haz clic en Redactar.

- En el campo del destinatario, ingresa una dirección de correo electrónico.

- Haz clic en el icono del candado junto al correo electrónico del destinatario (si está habilitado).

- Si es verde, el correo electrónico está cifrado con TLS.

- Si es rojo, el correo electrónico no está cifrado.

2. Habilitar el cifrado TLS en Yahoo Mail

Yahoo Mail también admite el cifrado TLS de forma predeterminada, pero puedes configurarlo manualmente cuando uses un cliente de correo electrónico externo. Para la transmisión de correos electrónicos a través de Yahoo! SMTP con TLS:

- Servidor SMTP: smtp.mail.yahoo.com

- Puerto: 465 o 587 (TLS)

- Autenticación: Obligatoria

- Nombre de usuario: Tu dirección de correo electrónico de Yahoo

- Contraseña: Tu contraseña de Yahoo o la contraseña de la aplicación (si la autenticación de dos factores está habilitada).

Para comprobar si TLS está activo en Yahoo Mail:

- Inicia sesión en tu cuenta de Yahoo Mail.

- Ve a Configuración → Más configuraciones → Seguridad y privacidad.

- Asegúrate de que la transferencia segura de correo esté habilitada.

3. Habilitar el cifrado TLS en Outlook (Microsoft 365)

Outlook (Microsoft 365) requiere que los remitentes hagan uso del cifrado TLS para enviar correos electrónicos de forma segura.

Para enviar correos electrónicos a través de Outlook SMTP con TLS:

- Servidor SMTP: smtp.office365.com

- Puerto: 587 (TLS)

- Autenticación: Requerida

- Nombre de usuario: Tu dirección de correo electrónico de Outlook

- Contraseña: Tu contraseña de Outlook o contraseña de la aplicación (si la autenticación de dos factores está habilitada).

Para asegurarse de que TLS está habilitado en Outlook:

- Abre Outlook y ve a Archivo → Configuración de la cuenta.

- Selecciona tu cuenta de correo electrónico y haz clic en Cambiar.

- Pulsa la opción de Más configuraciones → Pestaña avanzada.

- Configura el servidor de salida (SMTP) en el puerto 587.

- Elige STARTTLS como tipo de cifrado.

- Guarda y reinicia Outlook.

Normas de cumplimiento y seguridad del correo electrónico

La normativa sobre datos con seguridad reforzada se aplica a las empresas que manejan información confidencial para reducir el riesgo de violaciones de datos, phishing y robo de identidad.

Al igual que los protocolos de autenticación de correo electrónico ayudan a garantizar la integridad del correo electrónico y protegen a las organizaciones contra la suplantación de identidad y otros ciberataques.

Normas de seguridad

Muchas normativas internacionales también exigen el cifrado de las comunicaciones por correo electrónico, la autenticación del correo electrónico y la protección de los datos personales y financieros.

El incumplimiento puede dar lugar a multas exorbitantes, daños a la reputación y consecuencias legales. Las principales son:

- Reglamento General de Protección de Datos (RGPD) cualquier organización que maneje datos personales de ciudadanos de la Unión Europea (UE), independientemente de la ubicación de la empresa. Todos los correos electrónicos que contengan datos personales deben cifrarse para mitigar el riesgo de acceso no autorizado. Además, el RGPD establece que solo se deben recopilar y almacenar los datos necesarios, y que se deben notificar inmediatamente las violaciones de datos.

- Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA) para proveedores de servicios sanitarios, compañías de seguros y cualquier organización que maneje historiales médicos.

- Norma de seguridad de datos de la industria de tarjetas de pago (PCI-DSS). Esta norma se aplica a las empresas que gestionan transacciones con tarjetas de crédito e información financiera. Entre las disposiciones se incluyen, por ejemplo, la prohibición de almacenar datos de tarjetas de crédito en correos electrónicos y la obligación de habilitar el cifrado TLS para cualquier correo electrónico que contenga datos financieros.

Protocolos de autenticación de correo electrónico

Sin embargo, incluso con el cifrado, las organizaciones necesitan la autenticación del correo electrónico para protegerse del spoofing y el phishing con suplantación de identidad.

La autenticación garantiza que los correos electrónicos proceden de fuentes legítimas y no se alteran durante la transmisión.

- Sender Policy Framework (SPF): Mecanismo que comprueba si el remitente de un correo electrónico está autorizado para enviar correos electrónicos desde el dominio. En otras palabras, el registro SPF (registro TXT) se añade al DNS del dominio, enumerando todos los servidores de correo electrónico autorizados. Esto, a su vez, evita la suplantación de identidad en el correo electrónico.

- DomainKeys Identified Mail (DKIM) utiliza firmas criptográficas para comprobar que un mensaje de correo electrónico no ha sido modificado durante su tránsito. El servidor de correo electrónico remitente añade una firma DKIM en el encabezado del correo electrónico, que luego se verifica en el servidor del destinatario con una clave DKIM pública del dominio. DKIM evita la manipulación, el phishing y el fraude del correo electrónico.

- El protocolo DMARC (Domain-based Message Authentication, Reporting & Conformance) funciona sobre SPF y DKIM y proporciona una política de aplicación para la autenticación del correo electrónico.

El futuro de la transmisión de correo electrónico

Las amenazas cibernéticas son cada vez más sofisticadas. Las medidas de seguridad tradicionales han ayudado a mitigar los riesgos, pero amenazas como el phishing, la suplantación de datos y las violaciones de seguridad siguen teniendo el potencial de causar estragos.

En esta sección se profundizará en las tendencias e innovaciones emergentes que darán forma a la próxima generación de seguridad del correo electrónico.

Aumento del cifrado de correo electrónico de extremo a extremo

El cifrado SMTP va desde el remitente hasta el buzón, donde se cifra en tránsito, pero el contenido del correo no se cifra en reposo. Esto significa que los proveedores de correo electrónico pueden seguir viendo y leyendo los correos electrónicos guardados en sus sistemas.

El cifrado de extremo a extremo (E2EE) significa que solo la persona que envía un correo electrónico y la persona que lo recibe pueden leerlo, por lo que nadie, ni siquiera sus proveedores de correo electrónico y los piratas informáticos, pueden interceptar sus mensajes.

Adopción de MTA-STS y DANE para un cifrado más fuerte

Aunque el cifrado TLS a través de STARTTLS se utiliza ampliamente, sigue teniendo vulnerabilidades: los ataques de degradación pueden forzar el envío de correos electrónicos sin cifrar.

Para contrarrestar esto, dos nuevos estándares de seguridad SMTP están ganando terreno:

- MTA-STS (Mail Transfer Agent Strict Transport Security) proporciona una plataforma en la que los proveedores de correo electrónico pueden aplicar TLS para intercambiar correos electrónicos. Si no son compatibles con TLS, se rechazan. Esto dificulta que un atacante utilice conexiones SMTP inseguras durante un ataque de tipo «man-in-the-middle» (MITM).

- DANE (autenticación basada en DNS de entidades con nombre) utiliza DNSSEC (extensiones de seguridad del sistema de nombres de dominio) para autenticar los certificados TLS, lo que evita la falsificación de certificados y logra una validación de cifrado más robusta que la que ofrece TLS de forma predeterminada.

Evolución de la autenticación SPF, DKIM y DMARC

Las futuras mejoras en la autenticación del correo electrónico incluyen:

- Aplicación de la alineación DMARC: Políticas más estrictas que rechazarán directamente los correos electrónicos no autorizados en lugar de enviarlos a la carpeta de spam.

- BIMI (indicadores de marca para la identificación de mensajes): Permite a los remitentes autenticados mostrar sus logotipos de marca registrados en los correos electrónicos para aumentar la confianza y el compromiso.

Cómo Warmy.io te ayuda a cubrir todas las bases

Aunque el SMTP con cifrado TLS es esencial para garantizar la seguridad de la transmisión de correo electrónico, no es una solución completa para la seguridad y la entregabilidad del correo electrónico. Incluso con el cifrado, los correos electrónicos pueden verse comprometidos por:

- Ataques de phishing que utilizan dominios similares para engañar a los destinatarios y que compartan sus credenciales.

- Archivos adjuntos maliciosos que contienen virus o ransomware.

- Enlaces fraudulentos que redirigen a sitios web de phishing.

- Tácticas de ingeniería social utilizadas para manipular a los usuarios.

- Correos electrónicos falsificados enviados desde servidores no autorizados que se hacen pasar por empresas legítimas.

Por qué la seguridad del correo electrónico requiere algo más que el cifrado SMTP

El cifrado SMTP garantiza la protección de los correos electrónicos durante su tránsito, pero no impide que los atacantes envíen correos electrónicos fraudulentos que eluden los filtros de seguridad.

Sin una autenticación adecuada, los atacantes pueden seguir enviando correos electrónicos desde el dominio de una empresa, dañando la reputación de la marca y aumentando las quejas por spam.

Una mala reputación del remitente, la falta de calentamiento del correo electrónico y la ausencia de configuraciones de entregabilidad pueden hacer que los correos electrónicos legítimos terminen en la carpeta de spam, incluso si están cifrados.

Para garantizar realmente la seguridad y optimizar el rendimiento del correo electrónico, las empresas necesitan algo más que cifrado, y aquí es donde Warmy.io entra en juego y destaca.

Garantizar que los correos electrónicos lleguen a la bandeja de entrada, no al spam

Incluso si un correo electrónico se transmite de forma segura, los proveedores de correo electrónico pueden marcarlo como spam debido a otros factores. Warmy.io optimiza la colocación en la bandeja de entrada mediante:

- La automatización del proceso de calentamiento de los dominios de correo electrónico: Basándose en el estado del buzón, Warmy aumenta gradualmente el volumen de envíos para generar confianza con los proveedores de correo electrónico.

- La imitación de interacciones similares a las humanas: El envío de correos electrónicos de calentamiento personalizados y generados automáticamente que simulan conversaciones reales. Los correos electrónicos enviados a través de Warmy reciben respuestas automáticas, se marcan como importantes y se mantienen fuera de las carpetas de spam.

- Aprovechamiento de una lista de semillas avanzada: La lista de semillas de Warmy consta de direcciones de correo electrónico reales. Estas permiten un comportamiento real para garantizar que los correos electrónicos se abran, se desplieguen y se haga clic en ellos. Esto ayuda a crear una reputación positiva del remitente y una base para futuras campañas.

Proporcionar herramientas gratuitas para ayudar con la autenticación

- El generador gratuito de registros SPF ayuda a los usuarios a crear registros SPF robustos para evitar la suplantación de identidad en el correo electrónico y mejorar la capacidad de entrega.

- El generador gratuito de registros DMARC permite que los usuarios creen un registro DMARC para reducir la probabilidad de ataques de phishing. Lo hace evitando el uso no autorizado del dominio en intentos de phishing.

Pruebas exhaustivas de capacidad de entrega de correo electrónico

La mayoría de las empresas no se dan cuenta de que tienen problemas de capacidad de entrega de correo electrónico hasta que los correos electrónicos empiezan a llegar a la carpeta de spam y se preguntan por qué.

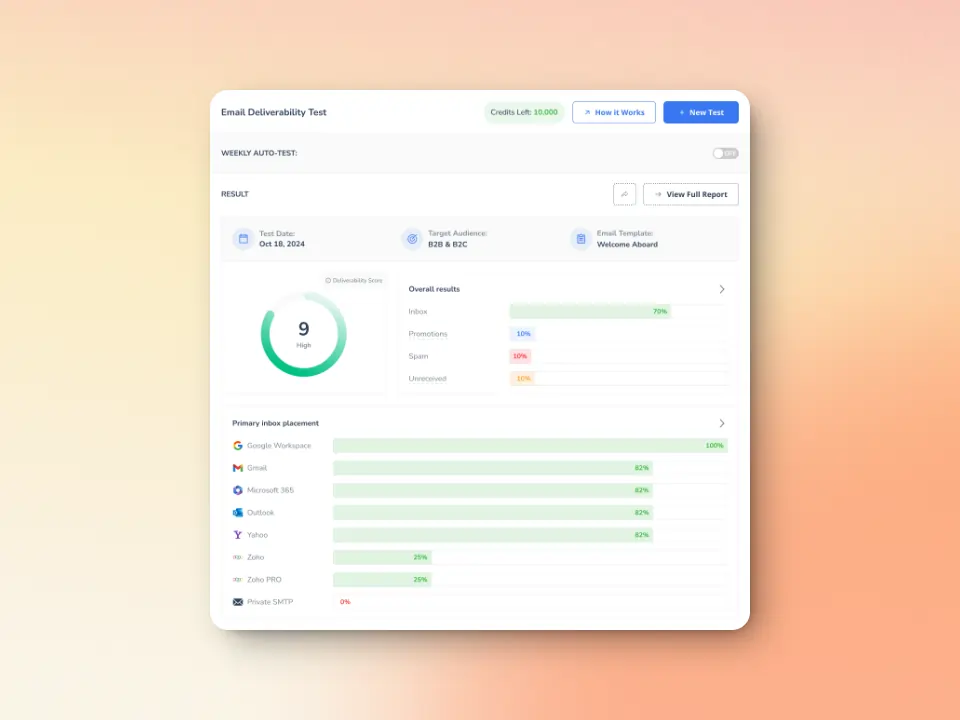

Warmy.io realiza pruebas de entregabilidad del correo electrónico (de forma gratuita) para identificar y solucionar posibles problemas antes de que afecten el rendimiento del correo electrónico.

Cómo funciona la prueba de entregabilidad del correo electrónico de Warmy:

- Analiza la ubicación en la bandeja de entrada: Determina el porcentaje de tus correos electrónicos que llegan a la bandeja de entrada, a la carpeta de promociones o a la carpeta de spam.

- Proporciona información útil: Identifica listas negras, problemas de autenticación y problemas de reputación del dominio.

- Supervisión de listas negras: Informa a los usuarios si su dominio está en determinadas listas negras para que el proceso de eliminación de la lista pueda comenzar lo antes posible.

Por qué Warmy.io es la solución definitiva

Garantizar el cifrado del correo electrónico es solo una parte de una estrategia sólida de entrega de correo electrónico. Warmy.io va más allá del cifrado mejorando la reputación del correo electrónico, optimizando la ubicación en la bandeja de entrada y garantizando el éxito de la entrega a largo plazo.

Con el calentamiento impulsado por IA, las pruebas de entregabilidad y la supervisión avanzada del estado del dominio, Warmy garantiza que tus correos electrónicos no solo sean seguros, sino que también lleguen a la bandeja de entrada, donde realmente deben estar.

¿Quieres proteger la reputación de tu correo electrónico y maximizar la entregabilidad? Agenda una consultoría gratuita con uno de nuestros especialistas en capacidad de entrega.

![Errores SMTP 513, 515 y 517: Cómo resolverlos [SOLUCIONADO] 6 Errores SMTP 513, 515 y 517: Cómo resolverlos [SOLUCIONADO]](https://www.warmy.io/blog/wp-content/uploads/2026/04/Captura-de-pantalla-2026-04-27-a-las-10.50.25-p.-m-800x450.png)