¿Tus correos electrónicos llegan a la bandeja de entrada? ¿Conoces los protocolos de autenticación de correo electrónico como SPF, DKIM y DMARC? Si no es así, ahora es el momento de ponerte al día con estos importantes principios de seguridad del correo electrónico.

Los especialistas en marketing por correo electrónico, así como las agencias de publicidad y marketing, deben asegurarse de que sus correos electrónicos no solo lleguen a los destinatarios correctos, sino que también sean seguros.

Configurar SPF, DKIM y DMARC puede ayudar a proteger tu negocio de ataques maliciosos, al tiempo que garantiza que los correos electrónicos que envías lleguen a su destino previsto de forma rápida y segura.

SPF, DKIM y DMARC son los ajustes básicos que debe realizar antes de iniciar el marketing por correo electrónico, independientemente del servicio de correo que elija. Sin ellas, el correo no se entregará en el buzón del cliente o acabará en la carpeta de «Spam».

¿Qué es un registro SPF y por qué conviene configurarlo?

Sender Policy Framework (SPF) es un mecanismo de seguridad que informa a tus clientes potenciales de que el mensaje que has enviado es seguro y de que eres un remitente de confianza. SPF autentica tu dominio y, por lo tanto, protege la buena reputación de este.

Un registro SPF tiene este aspecto:

v=spf1 ip4:176.57.223.0/24 -all

- donde v — versión SPF, siempre toma el valor v=SPF1;

- ip4 — dirección IP desde la que se permite el envío de correos electrónicos;

- -all – mecanismo para gestionar los mensajes enviados desde otras direcciones IP.

Este registro SPF es sencillo y muy estricto. Permite enviar correos electrónicos únicamente desde la IP especificada. Todos los demás mensajes deben bloquearse, ya que se ha especificado el mecanismo «-all».

Cómo funciona un registro SPF

Una vez enviado el mensaje, el servidor de correo del destinatario comprueba de qué dirección IP procede el mensaje. Lo compara con la lista que figura en el SPF. Si la dirección está en la lista, todo está en orden. El correo llega a la bandeja de entrada. Si la dirección IP no está en la lista, el proveedor de correo electrónico puede bloquear el mensaje

Pero si el SPF no está configurado, hay una alta probabilidad de que el correo se entregue. Y entonces los estafadores pueden escribir fácilmente un mensaje en tu nombre y robar los datos personales de los suscriptores.

¿Para qué sirve un registro SPF?

Protección del dominio contra la suplantación de identidad.

La principal razón para configurar el SPF es mantener tu dominio seguro. En muchos casos, los estafadores envían mensajes haciéndose pasar por otra empresa o persona. Suelen suplantar a marcas conocidas, enviar correos que aparentan provenir de un banco con avisos sobre supuestas transferencias de fondos y pedir que se acceda a un enlace.

El objetivo de estos mensajes es robar información de los usuarios, datos de tarjetas de pago o instalar software malicioso en los equipos.

Este tipo de fraude, en el que el remitente de un correo electrónico intenta hacerse pasar por otra persona utilizando logotipos ajenos y direcciones de correo similares, se conoce como ataque de suplantación de identidad.

Para proteger el correo corporativo y el dominio frente a bloqueos, así como a tus suscriptores frente a este tipo de estafas, es crucial configurar el SPF. De este modo, se reduce significativamente el riesgo de suplantación del remitente.

Entrega de mensajes en la bandeja de entrada

Los proveedores de correo son fieles a los remitentes que han configurado la autenticación de correo electrónico, incluido el SPF. Es más probable que los proveedores de correo asignen los mensajes de estas empresas en la bandeja de entrada.

Mecanismos del registro SPF

Cualquier registro SPF comienza con v=spf1; este valor no cambia.

A continuación vienen los parámetros o mecanismos. Los siguientes son los más utilizados: all, ip4, ip6, a, mx, include, redirect.

- Los parámetros «ip4/ip6» especifican direcciones concretas desde las que puedes enviar correos electrónicos.

- El parámetro «a» comprueba el registro A del dominio y «mx» el registro MX del dominio.

- El registro A del dominio se encarga de vincularlo a la dirección IP del servidor. Si el registro A no está registrado, el sitio no funcionará. Pero el registro MX se encarga del servidor a través del cual funciona el correo.

- Los mecanismos «include» y «redirect» permiten aplicar la configuración SPF de otro dominio. Los utilizan empresas que tienen varios dominios y servidores de correo. De este modo, se puede registrar la configuración SPF una sola vez y simplificar así el trabajo.

- El parámetro «all» especifica el procesamiento de todos los mensajes procedentes de direcciones no especificadas en el registro SPF. La forma exacta en que el servidor de correo gestionará estos mensajes depende del prefijo escrito delante del parámetro.

Los prefijos (o calificadores) dictan las acciones que se deben tomar con los correos electrónicos del remitente:

- «+» – pasar, recibir el correo.

- «-» – fallar, rechazar el correo.

- «~» – softFail, aceptar el correo, pero colocarlo en spam.

- «?» – procesar como un correo normal.

Un par de ejemplos:

v=spf1 a include:other-domain.com -all

Recibir correo del registro A del dominio actual y de los servidores especificados en el registro SPF del dominio other-domain.com. Rechazar todos los demás mensajes.

v=spf1 ip6:2002:db7 ~all

Recibir correo de la dirección especificada, enviar los demás mensajes a la carpeta de spam.

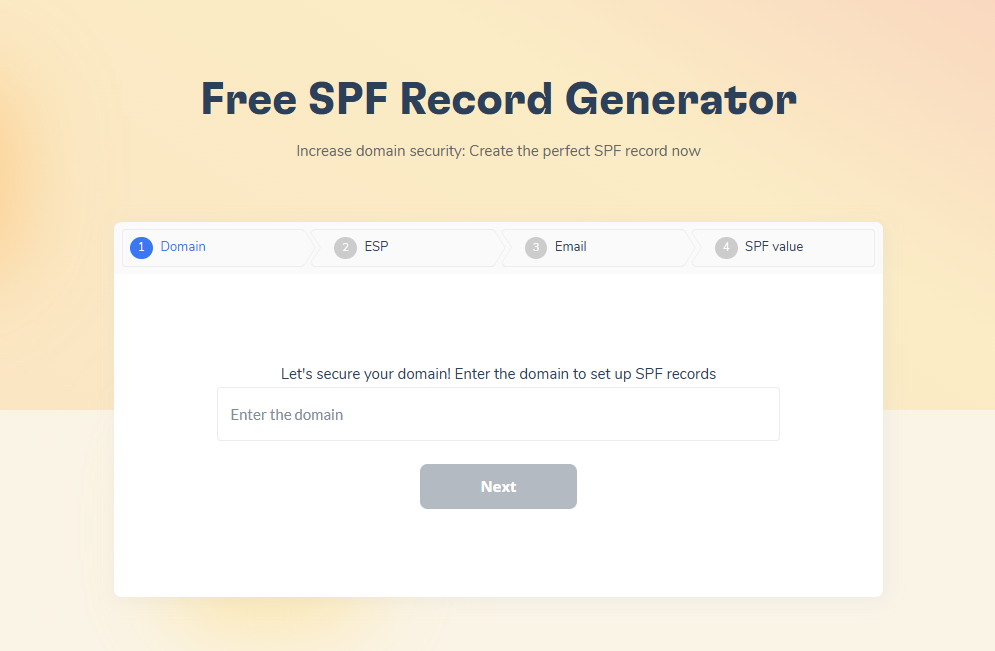

Da el primer paso para proteger la entrega de tu correo electrónico con el generador gratuito de registros SPF de Warmy. Nuestra herramienta fácil de usar simplifica la creación de registros SPF para proteger tu dominio contra la suplantación de identidad y garantizar que tus correos electrónicos lleguen a su destino previsto.

¿Qué es DKIM y cómo se configura?

DKIM (DomainKeys Identified Mail) es una tecnología de verificación de correo electrónico que se puede utilizar para detectar correos electrónicos falsos. DKIM añade una firma digital al correo electrónico.

Gracias a ella, los proveedores de correo pueden comprobar que el mensaje se ha enviado desde el dominio especificado.

Una firma DKIM es un registro TXT que se añade a la configuración de la zona DNS del sitio. La entrada en sí tiene este aspecto:

us._domainkey TXT v=DKIM1; k=rsa; p=XXXXXXXXXXXXXXXXXXXXX,

- donde v — versión de DKIM, siempre toma el valor v=DKIM1;

- k — tipo de clave, siempre k=rsa;

- p — código único que se puede generar en el servicio de correo.

¿Por qué necesitas una firma DKIM?

Protege contra los estafadores

Una firma DKIM impedirá que los spammers envíen correos electrónicos en tu nombre. Junto con SPF y DMARC, esta tecnología protegerá a tus suscriptores de los estafadores, incluido el robo de identidad.

Aumenta la capacidad de entrega

DKIM mejora la reputación del dominio. Al utilizar DKIM, el servidor receptor determina la autenticidad del remitente y su calificación general. Los correos electrónicos con buena reputación tienen más probabilidades de llegar a la bandeja de entrada.

¿Cómo funciona DKIM?

DKIM funciona así: el correo contiene datos cifrados sobre quién y cuándo se envió. El proveedor de correo recibe estos datos junto con el correo. El proveedor los descifra utilizando la clave pública publicada en el dominio desde el que se envió el correo.

Si los datos coinciden, se trata de un remitente legítimo y el correo puede pasar a la bandeja de entrada. Si no, se trata de un estafador y el correo va a parar a la carpeta de spam.

¿Cómo configurar una firma DKIM?

Para configurar DKIM, necesitas acceso a la zona DNS del sitio y al correo electrónico corporativo. Normalmente, los registros SPF y DKIM se generan en el servicio de correo y se añaden a través de una cuenta personal en el alojamiento.

¿Qué es DMARC?

DMARC es un protocolo que indica al servidor qué hacer con el mensaje si los registros DKIM y SPF son incorrectos. Unos registros DKIM y SPF correctos confirman que el correo electrónico se envió desde el dominio especificado en el campo «De:» del correo.

Por lo tanto, DMARC, junto con SPF y DKIM, se encarga de la autenticación del correo. Es decir, del procedimiento de autenticación del remitente.

En ese sentido, DMARC permite:

- Indicarle al proveedor de correo qué hacer con el mensaje en función de los resultados de la lectura de DKIM y SPF.

- Señalar al servidor que envíe un informe al correo del administrador del dominio (es decir, a ti o a tu administrador de sistemas) con información sobre qué mensajes se enviaron y cómo los gestionó el proveedor.

¿Cómo comprueba el proveedor los correos electrónicos según la configuración de DMARC?

Cuando el proveedor del destinatario recibe tu correo electrónico, comprueba la reputación del dominio y del correo electrónico, y si están en alguna lista negra, así como las direcciones IP de los servidores desde los que se envió el correo.

Como parte de esta comprobación, el proveedor de correo:

1. Descifra y verifica DKIM. Comprueba si el correo se ha enviado exactamente desde este dominio o si es falso.

2. Descifra y verifica SPF. ¿Está permitido enviar correos electrónicos en nombre de este dominio a esta IP?

3. Aplica la política especificada en DMARC. Supongamos que DMARC indica que se etiquete como «spam» a aquellos cuyo DKIM no coincida y que se envíe un informe al respecto al administrador del dominio.

4. A continuación, se aplican los filtros de spam estándar al mensaje.

Posibles resultados tras la verificación:

– El correo pasa el filtro y llega a la bandeja de entrada.

Si DKIM y SPF están bien y se superan los filtros de spam.

– El mensaje ha sido puesto en cuarentena (en «spam»). Si DKIM no coincide y/o no se superan los filtros de spam.

– El correo fue rechazado (no entregado). Motivos individuales: por ejemplo, el buzón del usuario está lleno.

Tras la distribución de los correos, se envía un informe automático al remitente, en el que se indica qué ha ocurrido con los correos enviados.

¿Cómo configurar DMARC?

1. Ve al panel de control de alojamiento de tu sitio web.

2. Busca la gestión de registros DNS en la configuración.

3. Introduce un nuevo registro TXT de DMARC. Un registro TXT es un tipo de registro DNS en formato de texto que indica a fuentes externas qué deben hacer.

4. Guarda los cambios.

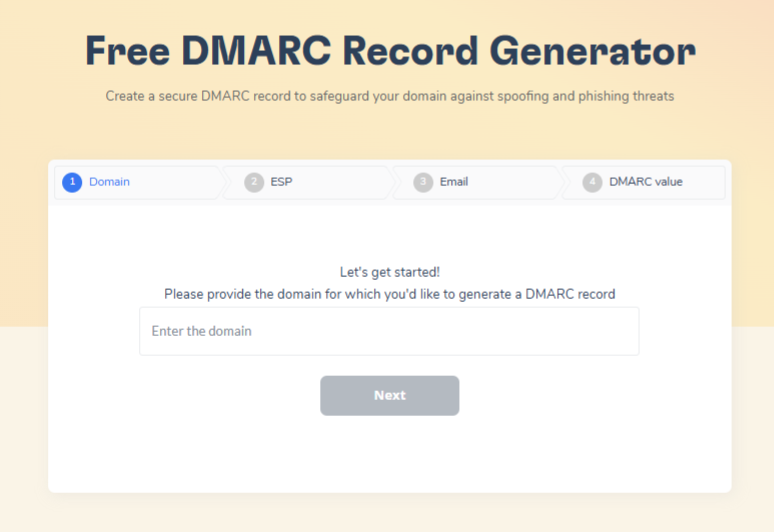

¿Quieres mejorar la seguridad de tu correo electrónico de forma gratuita? El generador DMARC de Warmy es la solución: es fácil de usar y gratuito

¿Por qué es necesaria una política DMARC?

Las etiquetas DMARC pueden ser obligatorias u opcionales. Las obligatorias son v=DMARC1 y p= con el valor de la política.

“v=DMARC1; p=none;”

- v=DMARC1 — versión del protocolo DMARC, debe ser 1. El registro permite al proveedor reconocer que es este registro TXT el que define la política DMARC. Si este parámetro no aparece en primer lugar en la entrada, DMARC no se reconoce.

- p es la política solicitada al receptor del correo, es decir, qué hacer exactamente con el correo si DKIM no ha superado la comprobación.

Una política puede tener tres valores:

- p=none – no realizar ninguna acción especial, o todo queda a discreción del proveedor de correo;

- p=quarantine — enviar a spam;

- p=rejected – no aceptar el correo.

Además de las etiquetas obligatorias, se pueden especificar otras adicionales. Estas indicarán a qué informes y dónde enviarlos, o a qué porcentaje de correos electrónicos se aplicará la política.

Estas son las etiquetas opcionales:

- aspf y adkim permiten verificar SPF y DKIM, y pueden tomar los valores r (relajado) y s (estricto). Primero, elige una verificación relajada para no bloquear mensajes incorrectamente configurados, pero necesarios, procedentes de tu dominio.

- pct se encarga del porcentaje de mensajes que se filtrarán mediante este protocolo. Si no se rellena, se filtrarán todos los mensajes. Si pct=20, solo el 20 % de los correos electrónicos.

- sp es una política de subdominios que funciona de la misma manera que una política de dominio. Cuando se realiza un envío masivo de correo, este se envía desde diferentes subdominios de tu dominio. Puedes controlar cada uno de ellos.

- rua: correo electrónico que recibirás una vez al día con un informe agregado en formato XML. Este informe te ayudará a averiguar quién envía correos electrónicos en tu nombre y qué tipo de correos se envían generalmente desde tu dominio.

- rf: notificar si el correo no ha superado la comprobación;

- fo: opciones de notificación de fallos, si el mecanismo de notificación no ha funcionado:

- fo=0 (utilizado por defecto): enviar un informe si no se supera ninguno de los pasos de autenticación;

- fo=1 — si no se supera al menos una etapa de autenticación;

- fo=d — si no se supera DKIM;

- fo=s – si no se supera SPF.

¿Qué política DMARC elegir?

Lo más difícil de configurar DMARC es determinar qué política se adapta mejor a tus necesidades actuales.

- Ninguna consiste simplemente en entregar todos los correos electrónicos. Esta política es adecuada cuando acabas de empezar a configurar DMARC y quieres ver quién envía correo desde tu dominio en general. No conoces a todas las personas de tu empresa que envían mensajes, incluidos los automáticos.

- Cuarentena es una política de cuarentena. Con esta marca, los mensajes, dependiendo del proveedor de correo, serán: enviados a la carpeta de spam; etiquetados para un escrutinio más riguroso; marcados como sospechosas en la bandeja de entrada del usuario.

- Rechazar es la política más estricta y el nivel más alto de protección. Todos los correos electrónicos que no superen la comprobación de SPF y/o DKIM serán bloqueados. Parecería que elegimos «rechazar» y todo el mundo está protegido. Pero aquí hay matices.

DKIM/SPF no funcionan correctamente si:

- Los usuarios han configurado el reenvío de mensajes de un buzón a otro; dichos mensajes no se entregarán en su nombre.

- El servicio a través del cual envías mensajes no te permite registrar DMARC, DKIM y SPF.

- Te has olvidado de añadir el servicio de correo o el CRM a la lista blanca de remitentes, o la lista blanca no funciona correctamente. En ese caso, todos los envíos masivos que realices no se entregarán a los usuarios.

- Otros tipos de errores y fallos en el registro DMARC.

Si configuras la política de rechazo, en todos estos casos los correos electrónicos no se entregarán a los destinatarios.

Los expertos recomiendan comenzar con la política p=none y analizar los informes de DMARC mediante las etiquetas rua y fo. Estos informes muestran desde qué direcciones se envían los correos electrónicos y qué sucede con ellos, lo que permite detectar posibles envíos fraudulentos.

A continuación, es necesario evaluar qué cambios deben realizarse en los sistemas de envío para poder aplicar la política de cuarentena en DMARC. Esta estrategia debe tener en cuenta los intereses de todos los departamentos que utilizan el dominio y el sitio web. Es crucial asegurarse de que todos los correos electrónicos estén correctamente configurados y de que SPF, DKIM y DMARC estén debidamente registrados, para evitar que mensajes legítimos, como los de contabilidad o facturación, se marquen como sospechosos.

DMARC es una herramienta muy eficaz para supervisar la entregabilidad del correo electrónico y comprender cómo los proveedores de servicios de Internet (ISP) reciben y procesan tus mensajes. A partir de esta información, es posible mejorar la entregabilidad y recuperar un 5 % o más de la base de clientes que quizá no reciba los correos electrónicos por motivos técnicos.

FAQ

1. ¿Qué son exactamente SPF, DKIM y DMARC y por qué los necesito?

Son los tres protocolos principales de autenticación de correo electrónico.

- SPF (Sender Policy Framework): Es como una lista de invitados, pues le dice a los servidores receptores qué direcciones IP están autorizadas para enviar correos en nombre de tu dominio.

- DKIM (DomainKeys Identified Mail): Añade una firma digital invisible a tus correos para garantizar que el contenido del mensaje no haya sido alterado durante el tránsito.

- DMARC (Domain-based Message Authentication, Reporting, and Conformance): Actúa como el jefe de seguridad; utiliza SPF y DKIM para decirle a los servidores receptores qué deben hacer con los correos que no pasan las pruebas de autenticación (rechazarlos, enviarlos a spam o dejarlos pasar).

2. ¿Por qué es crucial configurar estos protocolos para mis campañas de correo?

Sin estos registros, los proveedores de correo electrónico (como Gmail, Outlook o Yahoo) desconfiarán de tus mensajes y es muy probable que los etiqueten como spam o los bloqueen por completo.

Configurarlos correctamente demuestra que eres un remitente legítimo, protege la reputación de tu dominio contra el phishing o la suplantación de identidad (spoofing) y asegura que tus correos lleguen directamente a la bandeja de entrada de tus clientes.

3. ¿Necesito configurar los tres registros o basta con uno solo?

Es indispensable configurar los tres para obtener una protección real. Aunque SPF y DKIM funcionan de manera independiente para verificar tu identidad de diferentes maneras, DMARC no puede funcionar correctamente sin ellos. DMARC necesita los resultados de las comprobaciones de SPF y DKIM para aplicar sus políticas de seguridad. Juntos forman un escudo completo para tu dominio.

4. ¿Cómo y dónde se configuran el SPF, DKIM y DMARC?

La configuración no se hace en tu plataforma de envío de correos, sino en la configuración DNS (Sistema de Nombres de Dominio) del proveedor donde compraste tu dominio (por ejemplo, GoDaddy, Cloudflare, Namecheap).

El proceso consiste en crear y añadir registros de texto (TXT) específicos con valores proporcionados por tu servicio de correo. Primero debes configurar SPF y DKIM y, una vez que estén activos y propagados, configurar DMARC (se recomienda empezar con una política de monitoreo: p=none).

5. ¿Qué pasa si configuro estos registros de forma incorrecta?

Una mala configuración puede ser muy perjudicial para tu negocio. Si te equivocas en la sintaxis de los registros, puedes provocar que los servidores receptores rechacen tus correos legítimos o los envíen masivamente a la carpeta de spam, interrumpiendo tu comunicación con clientes y prospectos.

Por esta razón, es crucial utilizar herramientas de validación de DNS para comprobar que la configuración sea exacta antes de realizar envíos masivos.